Po co w ogóle VLAN? Problemy, które rozwiązuje

Ograniczenia płaskich sieci opartych na jednym broadcast domain

Klasyczna, „płaska” sieć Ethernetowa w małej firmie to jeden przełącznik, jeden segment IP (np. 192.168.0.0/24) i wszystkie urządzenia w tej samej domenie rozgłoszeniowej. Przy kilku komputerach i drukarce taki układ jeszcze działa. Kiedy jednak urządzeń jest kilkadziesiąt lub kilkaset, pojawiają się typowe problemy.

Domena rozgłoszeniowa (broadcast domain) to obszar sieci, w którym ramki rozgłoszeniowe (broadcast) są wysyłane do wszystkich hostów. Do broadcastów należy m.in. ARP, DHCP Discover, protokoły Windows do wykrywania komputerów w sieci czy niektóre mechanizmy automatycznej konfiguracji. Im więcej hostów w jednym segmencie, tym więcej broadcastów, a każde takie rozgłoszenie musi zostać obsłużone przez karty sieciowe wszystkich urządzeń.

Jeśli sieć jest całkowicie płaska:

- każdy broadcast trafia do wszystkich urządzeń, niezależnie od działu czy przeznaczenia,

- wzrost liczby hostów w sieci bardzo szybko podnosi „szum tła” w ruchu,

- diagnostyka staje się utrudniona, bo ruch z różnych części firmy miesza się w jednym miejscu.

Efekt jest szczególnie widoczny w biurach, gdzie do sieci podłączone są: komputery, telefony IP, drukarki, kamery, punkty dostępowe i masa drobnych urządzeń IoT. Jeden duży broadcast domain oznacza, że każde z nich reaguje na każdy rozgłoszeniowy pakiet.

Konsekwencje dla wydajności i diagnostyki

Zalewanie sieci broadcastem nie zawsze kończy się spektakularną awarią, częściej objawia się jako:

- okresowe „przywieszki” aplikacji sieciowych,

- opóźnienia w telefonii VoIP,

- zrywanie połączeń VPN i RDP,

- losowe problemy z odnajdywaniem serwerów plików czy drukarek.

Administrator, który próbuje przechwycić ruch w takiej płaskiej sieci, widzi w jednym zrzucie pakietów ruch z całej organizacji. Oddzielenie tego, co faktycznie powoduje problem, wymaga filtrowania, dogłębnej analizy i zwykle wielu godzin pracy.

Segmentacja sieci przy pomocy VLAN pozwala te problemy mocno ograniczyć. Każdy VLAN jest osobną domeną rozgłoszeniową. Broadcasty z VLAN-u użytkowników handlu nie trafią do VLAN-u serwerów czy systemów produkcyjnych. Analiza ruchu w jednym VLAN-ie staje się wielokrotnie prostsza — widać tylko to, co dotyczy danej grupy urządzeń.

Konsekwencje dla bezpieczeństwa i ryzyka biznesowego

Płaska sieć to też brak realnej separacji między działami, typami urządzeń i poziomami zaufania. Komputer pracownika recepcji ma te same możliwości dostępu warstwy 2 do serwera finansowego, co komputer głównego księgowego. Ograniczenia na poziomie systemów (loginy, uprawnienia) są potrzebne, ale nie wystarczą, jeśli atakujący przejmie maszynę wewnątrz sieci.

Brak segmentacji ułatwia:

- szybkie rozprzestrzenianie ransomware po całej sieci,

- skanowanie portów wszystkich hostów z jednego zainfekowanego komputera,

- podsłuch ruchu (np. ARP spoofing, sniffing),

- wykorzystanie luk w starszych urządzeniach IoT do ataku na serwery.

VLAN nie zastępuje zapory sieciowej ani dobrych praktyk bezpieczeństwa, ale jest pierwszą barierą. Jeśli host z VLAN-u „Goście Wi-Fi” nie ma możliwości warstwy 2 dotrzeć do serwerów produkcyjnych, atakujący ma znacznie bardziej ograniczone pole działania. Nawet jeśli przełamie zabezpieczenia Wi-Fi, wciąż trafia do logicznie odizolowanego segmentu.

Problemy organizacyjne w rosnącej firmie

Biznes rzadko jest statyczny. Działy rosną, zmieniają się, powstają zespoły projektowe, część pracowników przechodzi na pracę hybrydową. W sieci płaskiej każda przeprowadzka czy przebudowa biura oznacza „przepinanie kabli”, dodatkowe patchcordy, a często wprowadzanie ad-hocowych rozwiązań, które z czasem zamieniają się w chaos.

VLAN umożliwia logiczne uporządkowanie sieci w oparciu o:

- działy (HR, IT, księgowość, produkcja),

- lokalizacje (piętra, budynki, filie),

- typy urządzeń (użytkownicy, serwery, VoIP, goście, IoT).

Pracownik przeniesiony z 2. piętra na 4. wciąż może być w tym samym VLAN-ie działu handlowego. Wystarczy przełączyć jego gniazdko do właściwego VLAN-u na przełączniku, bez zmiany kabli czy całej topologii. Podobnie można tymczasowo utworzyć VLAN dla zespołu projektowego, który potrzebuje specyficznego dostępu do zasobów — a po zakończeniu projektu VLAN po prostu zniknie.

VLAN jako narzędzie logicznego porządkowania

Segmentacja sieci przy użyciu VLAN pozwala rozwiązać kilka rodzajów problemów jednocześnie:

- ograniczyć ruch rozgłoszeniowy i poprawić wydajność,

- uporządkować infrastrukturę według logicznych segmentów,

- zmniejszyć zasięg skutków awarii lub ataku,

- ułatwić zarządzanie adresacją IP i politykami bezpieczeństwa.

Kluczowe jest, aby VLAN był narzędziem do uproszczenia zarządzania siecią, a nie źródłem dodatkowej komplikacji. Jeżeli segmentacja jest przemyślana, administrator zyskuje lepszą kontrolę nad ruchem i możliwością dalszego rozwoju infrastruktury bez konieczności gruntownej przebudowy.

Podstawy VLAN – definicje, rodzaje, koncepcje logiczne

Czym jest VLAN w kontekście IEEE 802.1Q

VLAN (Virtual Local Area Network) to logiczna, wydzielona sieć w obrębie jednego lub wielu przełączników, zdefiniowana w standardzie IEEE 802.1Q. W praktyce oznacza to, że na jednym fizycznym przełączniku (lub zestawie przełączników połączonych trunkami) można utworzyć wiele odseparowanych sieci warstwy 2, tak jakby każdy VLAN był osobnym wyłącznym przełącznikiem.

Każdy VLAN jest identyfikowany przez VID (VLAN ID) – numer od 1 do 4094 (standardowo 0 i 4095 są zarezerwowane). Przełącznik, widząc VID w tagu 802.1Q, decyduje, do którego VLAN-u przypisać daną ramkę i na które porty ją przekazać.

Z punktu widzenia hosta podłączonego do portu access: VLAN jest niewidoczny. Komputer widzi zwykłą sieć Ethernet w swojej podsieci IP. To przełącznik wykonuje całą „magicznie” związaną z VLAN-ami logikę, klasyfikując ramki do odpowiednich segmentów.

Pojęcia: broadcast domain, segmentacja, izolacja warstwy 2

Kilka pojęć porządkuje zrozumienie, jak działa VLAN:

- Broadcast domain – obszar, w którym rozgłoszenia warstwy 2 (MAC FF:FF:FF:FF:FF:FF) są dystrybuowane do wszystkich hostów. VLAN to osobna domena broadcastowa.

- Segmentacja – podział sieci na mniejsze części (segmenty), zwykle z własną podsiecią IP i zasadami dostępu.

- Izolacja warstwy 2 – hosty z różnych VLAN-ów nie mogą komunikować się bez udziału warstwy 3 (routingu). Ramka z VLAN 10 nie trafi bezpośrednio do VLAN 20.

VLAN zapewnia izolację na poziomie łącza danych. To fundament, na którym można zbudować bardziej szczegółowe polityki bezpieczeństwa na poziomie routingu, zapór ogniowych czy systemów wykrywania intruzów.

Typy VLAN z perspektywy praktyka

W teorii wszystkie VLAN-y są równe – to po prostu logiczne sieci. W praktyce dobrze jest rozróżniać je według funkcji:

- VLAN użytkowników – komputery, laptopy, stacje robocze. Zwykle przypisane do działów (np. VLAN 10 – administracja, VLAN 20 – IT, VLAN 30 – produkcja).

- VLAN serwerów – maszyny fizyczne i wirtualne, które udostępniają usługi (plikowe, bazodanowe, aplikacyjne). Zwykle silniej chronione.

- VLAN zarządzania – interfejsy zarządzające sprzętu (przełączniki, routery, kontrolery Wi-Fi, UPS-y, kamery). Dostęp do tego VLAN-u powinni mieć tylko administratorzy.

- VLAN gościnny – dostęp do Internetu dla gości, bez możliwości sięgania do zasobów wewnętrznych firmy.

- VLAN VoIP – telefony IP i bramki. Często z włączonym QoS, by zapewnić odpowiednią jakość rozmów.

- VLAN IoT/urządzeń specjalnych – drukarki, skanery, urządzenia produkcyjne, systemy alarmowe, które często mają słabsze zabezpieczenia i powinny być odseparowane.

Takie uporządkowanie pomaga w projektowaniu zasad ruchu między VLAN-ami, np. „użytkownicy z VLAN 10 mogą łączyć się tylko na porty 443 do VLAN 50 (serwery aplikacyjne)”, albo „VLAN gościnny ma dostęp wyłącznie do Internetu”.

Koncepcja VLAN natywnego i VLAN domyślnego

W wielu przełącznikach istnieje pojęcie VLAN domyślnego (najczęściej VLAN 1). To VLAN, do którego trafiają porty, jeśli nie przypisano im innego VLAN-u. W urządzeniach Cisco i kompatybilnych VLAN 1 jest zwykle też VLAN-em natywnym na trunkach.

VLAN natywny na porcie trunk to VLAN, którego ruch jest przesyłany bez tagu 802.1Q (untagged). Wszystkie inne VLAN-y na trunku są tagowane. Ma to znaczenie przy współpracy ze starszymi urządzeniami, które nie obsługują tagowania, a muszą pracować na łączu trunk.

Z perspektywy bezpieczeństwa i porządku konfiguracji:

- lepiej nie używać VLAN 1 jako produkcyjnego VLAN-u użytkowników,

- dobrze jest ujednolicić VLAN natywny w całej infrastrukturze i najlepiej go odizolować,

- w wielu projektach VLAN natywny służy wyłącznie do zarządzania lub jest „pusty”.

Niewłaściwe obchodzenie się z VLAN-em natywnym prowadzi do trudnych do wykrycia problemów z routingiem między VLAN-ami i potencjalnych luk bezpieczeństwa (atak typu VLAN hopping).

Przykładowa prosta mapa VLAN w małej firmie

Przykład małej firmy z jednym biurem pokazuje praktyczne podejście:

- VLAN 10 – Użytkownicy biurowi (komputery, laptopy),

- VLAN 20 – Goście Wi-Fi (tylko dostęp do Internetu),

- VLAN 30 – Serwery (nas, serwer plików, aplikacje),

- VLAN 40 – Zarządzanie (przełączniki, AP, kamery),

- VLAN 50 – VoIP (telefony IP).

Każdy VLAN ma swoją podsieć IP (np. 192.168.10.0/24, 192.168.20.0/24 itd.). Router lub przełącznik warstwy 3 realizuje routing między VLAN-ami, stosując reguły, kto może się z kim komunikować. Jednocześnie topologia fizyczna jest prosta: kilka przełączników spiętych trunkami, a cała separacja dzieje się logicznie.

Jak to działa technicznie – ramka Ethernet z tagiem VLAN

Budowa ramki Ethernet i miejsce tagu 802.1Q

Standardowa ramka Ethernet zawiera m.in. adres MAC źródłowy, adres MAC docelowy, pole typu/length, dane i sumę kontrolną. IEEE 802.1Q dodaje do tej struktury tag VLAN – dodatkowe 4 bajty umieszczone między adresem źródłowym a polem typu.

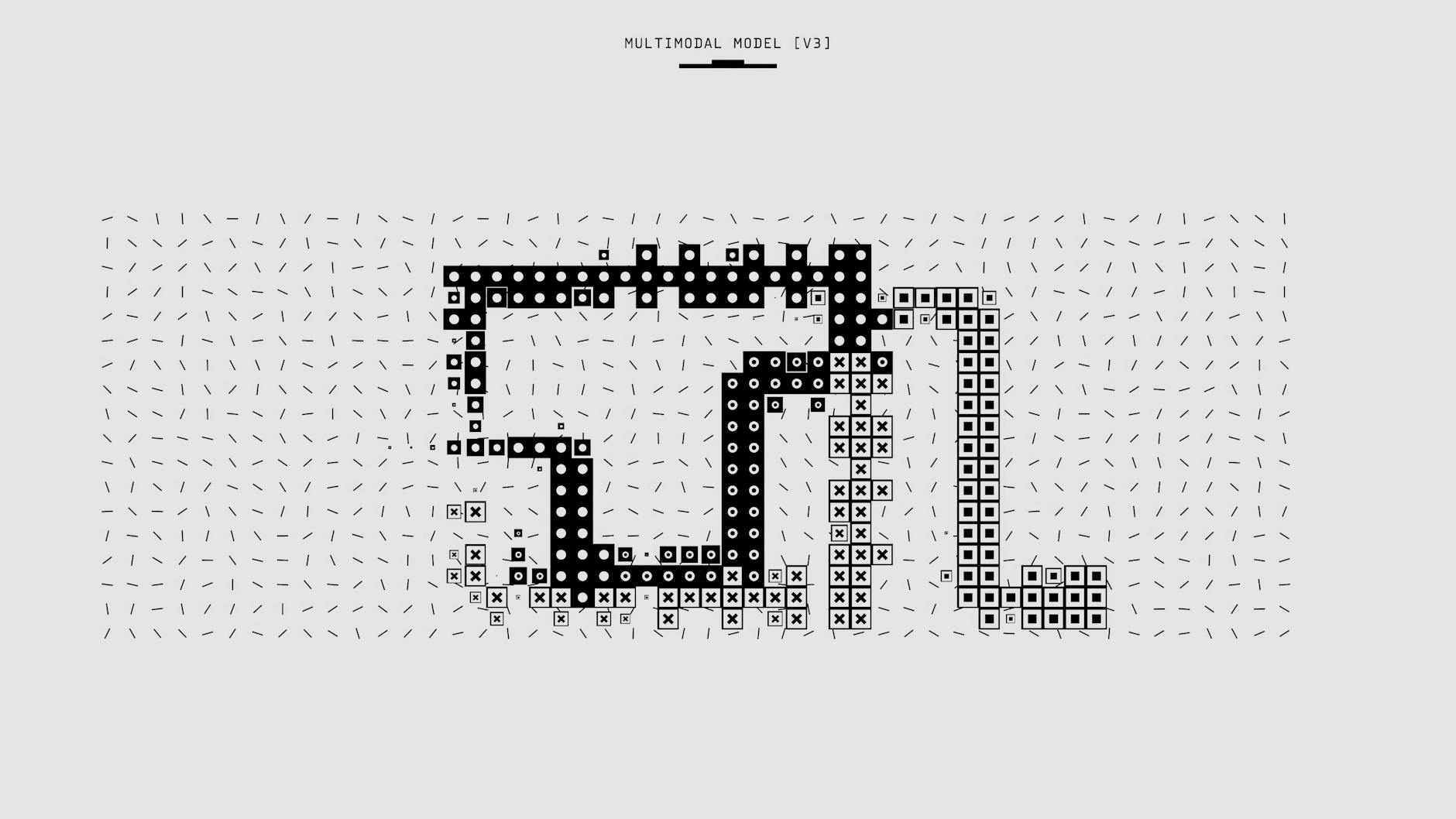

Schematycznie:

- MAC docelowy (6 B)

- MAC źródłowy (6 B)

- Tag 802.1Q (4 B)

- Typ/Length (2 B)

- Dane (46–1500 B)

- FCS (4 B)

Dodanie tagu powoduje zwiększenie długości ramki, ale nie jest to problemem dla nowoczesnych urządzeń, które wspierają tzw. baby giant frames.

Zawartość tagu 802.1Q: TPID, PCP, DEI, VLAN ID

Tag 802.1Q składa się z dwóch pól:

- TPID (Tag Protocol Identifier) – 16-bitowa wartość 0x8100 wskazująca, że ramka zawiera tag VLAN,

- TCI (Tag Control Information) – 16-bitowe pole, wewnątrz którego znajdują się:

- PCP (Priority Code Point) – 3 bity priorytetu (QoS),

- DEI (Drop Eligible Indicator) – 1 bit informujący, czy ramkę można wyrzucić przy przeciążeniu,

- VLAN ID (VID) – 12-bitowy identyfikator VLAN (1–4094).

Tagowanie i odtagowanie ramek na przełączniku

W codziennej pracy przełącznik wykonuje dwa podstawowe działania związane z VLAN-ami: taguje i odtagowuje ramki. Na portach typu access ramki z reguły są wysyłane i odbierane bez tagu 802.1Q – host nie widzi, że jest w konkretnym VLAN-ie. To przełącznik wewnętrznie przypisuje port do VLAN-u i modyfikuje ramkę na granicy tego portu.

Ogólny mechanizm wygląda następująco:

- gdy ramka przychodzi na port access przypisany do VLAN 10, przełącznik traktuje ją jak ruch z VLAN 10 (choć fizycznie ramka nie ma tagu),

- przy przekazywaniu tej ramki na port trunk, przełącznik dopisuje tag 802.1Q z VID=10,

- gdy ramka dotrze do drugiego przełącznika przez trunk, jest tam dalej przetwarzana jako VLAN 10,

- przed wysłaniem na inny port access z VLAN 10 tag zostaje usunięty i host znów widzi „zwykły” Ethernet.

Hosty, które same potrafią obsługiwać VLAN (np. serwery z interfejsami trunk lub routery), mogą wysyłać i odbierać ramki już otagowane. W takim scenariuszu to system operacyjny lub hypervisor tworzy logiczne interfejsy (np. eth0.10, eth0.20) powiązane z konkretnymi VLAN-ami.

VLAN a MTU i „baby giants”

Dodanie 4-bajtowego tagu 802.1Q powiększa rozmiar ramki. Klasyczny Ethernet przewiduje maksymalnie 1518 bajtów całkowitej długości ramki, podczas gdy otagowana ramka może osiągnąć 1522 bajty. Przełączniki rozwiązują to poprzez obsługę tzw. baby giant frames – minimalnie większych ramek niż standardowe.

Problemy pojawiają się dopiero wtedy, gdy na ścieżce znajduje się stare urządzenie, które nie toleruje powiększonych ramek lub gdy dodatkowo nakłada się inne typy tunelowania (np. QinQ, GRE, VXLAN). Wtedy zbyt małe MTU może prowadzić do fragmentacji pakietów IP lub wręcz do ich odrzucania.

Przy projektach, gdzie VLAN-y są dodatkowo tunelowane (np. między lokalizacjami przez sieć operatora), sensowne jest sprawdzenie rzeczywistego MTU na całej ścieżce i ewentualne podniesienie MTU na przełącznikach i routerach szkieletowych.

Porty access i trunk – jak VLAN przechodzi przez sieć

Charakterystyka portu access

Port access jest przeznaczony dla pojedynczego VLAN-u. To typowe gniazdko w ścianie, do którego wpinany jest komputer, drukarka lub kamera IP. Ramki na takim porcie są wysyłane i odbierane bez tagu VLAN, a przełącznik wewnętrznie przypisuje cały port do wybranego VLAN-u.

Kluczowe ustawienia portu access obejmują:

- przypisanie VLAN-u (np.

switchport access vlan 10), - status portu (włączony/wyłączony),

- opcjonalnie: zabezpieczenia portu (port security, 802.1X, ograniczenia prędkości, storm control).

Dla prostych stanowisk użytkowników porty access są najbezpieczniejszym wyborem. Host nie ma wpływu na tagowanie ramek, więc ryzyko ataków związanych z VLAN-ami jest mniejsze niż na portach trunk.

Sposób działania portu trunk

Port trunk może przenosić ruch wielu VLAN-ów jednocześnie. Używa się go do łączenia przełączników między sobą, podłączania routerów lub serwerów, które obsługują interfejsy logiczne per VLAN. Na takim porcie wszystkie (lub wybrane) VLAN-y są przesyłane z tagiem 802.1Q, z wyjątkiem VLAN-u natywnego, który może być przesyłany jako untagged.

W konfiguracji trunków należy precyzyjnie określić:

- tryb portu (trunk vs access),

- listę dozwolonych VLAN-ów (np. tylko 10,20,30, a nie „wszystkie”),

- VLAN natywny (jeśli ma być inny niż domyślny).

Ograniczanie listy VLAN-ów na trunkach ułatwia diagnozowanie problemów i zmniejsza zakres potencjalnych błędów konfiguracyjnych. Jeśli między dwoma przełącznikami ma przechodzić ruch tylko z VLAN 10 i 20, nie ma powodu dopuszczać VLAN 30–100.

Typowe scenariusze użycia portów access i trunk

Kilka prostych wzorców pojawia się praktycznie wszędzie:

- Host końcowy (PC, drukarka, telefon IP bez dodatkowego przełącznika) – port access w odpowiednim VLAN-ie.

- Łącze między przełącznikami – porty trunk na obu końcach, z tą samą listą VLAN-ów i tym samym VLAN-em natywnym.

- Serwer z kilkoma VLAN-ami – port trunk, a po stronie serwera konfiguracja interfejsów logicznych VLAN i ewentualnie QoS.

- Access point Wi-Fi obsługujący wiele SSID – trunk do przełącznika, gdzie każde SSID mapowane jest na inny VLAN.

Jeśli w sieci występują proste urządzenia (np. starsze kamery IP) bez obsługi VLAN, lepiej podłączyć je przez port access niż kombinować z VLAN natywnym na trunku. Upraszcza to zarówno dokumentację, jak i rozwiązywanie problemów.

Błędy konfiguracyjne i trudne przypadki na trunkach

Najwięcej problemów z VLAN-ami pojawia się właśnie na trunkach. Kilka sytuacji, które często wychodzą dopiero w trakcie awarii:

- różny VLAN natywny na dwóch końcach łącza – ruch nieotagowany jest interpretowany inaczej po każdej stronie, co prowadzi do „dziur” w łączności,

- niezgodna lista VLAN-ów na trunku – jeden przełącznik wysyła ruch dla VLAN 30, którego drugi w ogóle nie dopuszcza,

- domyślne dopuszczanie wszystkich VLAN-ów – przypadkowe „przeciągnięcie” VLAN-u zarządzającego lub gościnnego przez niepożądany fragment sieci,

- zapomniany VLAN na jednym z przelotowych przełączników – komunikacja działa tylko między częścią urządzeń, a problem jest trudny do zlokalizowania.

Dobrym nawykiem jest spójne nazewnictwo VLAN-ów i trunków oraz periodyczny przegląd konfiguracji, szczególnie po rozbudowie sieci. W większych środowiskach pomaga automatyzacja i generowanie konfiguracji z jednego źródła prawdy (np. systemu CMDB).

Routing między VLAN – jak umożliwić komunikację przy zachowaniu separacji

Koncepcja „router-on-a-stick”

W prostych środowiskach routing między VLAN-ami może realizować klasyczny router z jednym fizycznym interfejsem Ethernet. Na tym interfejsie konfigurujemy trunk 802.1Q i tworzymy podinterfejsy (subinterfaces), z których każdy odpowiada jednemu VLAN-owi.

Schemat działania:

- przełącznik wysyła ruch z wielu VLAN-ów na port trunk do routera,

- router ma skonfigurowane interfejsy logiczne, np.

Gig0/0.10(VLAN 10),Gig0/0.20(VLAN 20), - każdy z tych interfejsów ma osobny adres IP, będący bramą domyślną dla danego VLAN-u,

- router wykonuje routing między subinterfejsami – czyli między VLAN-ami.

Rozwiązanie jest tanie i proste, ale ma jedną wadę: wszystkie przełączane między VLAN-ami dane przechodzą przez pojedynczy interfejs routera. W małej firmie zwykle to nie przeszkadza, lecz w większych środowiskach staje się wąskim gardłem.

Routing na przełączniku warstwy 3

W bardziej rozbudowanych sieciach rolę routera między VLAN-ami przejmuje przełącznik warstwy 3 (L3 switch). Urządzenie takie łączy funkcję szybkiego przełączania w warstwie 2 z możliwością routingu IP.

W takim scenariuszu:

- każdy VLAN ma skonfigurowany interfejs SVI (Switch Virtual Interface), np.

Vlan10z adresem 192.168.10.1/24, - SVI pełni funkcję bramy domyślnej dla hostów w danej podsieci,

- routing między VLAN-ami odbywa się wewnątrz przełącznika, sprzętowo, bez potrzeby wychodzenia na zewnętrzny router.

Taka architektura zapewnia znacznie wyższą przepustowość między VLAN-ami i upraszcza projekt. Dodatkowo pozwala prowadzić zaawansowany routing (statyczny, dynamiczny) nie tylko w obrębie jednego przełącznika, ale i między wieloma lokalizacjami.

Kontrola dostępu między VLAN-ami – ACL i zapory

Sama możliwość routingu między VLAN-ami to dopiero początek. Kluczowe jest określenie, kto i na jakich zasadach może się komunikować. Do tego służą:

- listy kontroli dostępu (ACL) na interfejsach routera lub SVI przełącznika L3,

- zapory ogniowe (firewalle), przez które przechodzi ruch między wybranymi VLAN-ami.

Przykład prostego podejścia:

- VLAN 10 (użytkownicy) ma dostęp do VLAN 30 (serwery) tylko na portach 80/443 i 3389,

- VLAN 20 (goście) ma jedynie wyjście do Internetu przez firewall, bez możliwości dotarcia do pozostałych VLAN-ów,

- VLAN 40 (zarządzanie) ma dostęp do wszystkich urządzeń, ale tylko z wybranych adresów IP administratorów.

W mniejszych sieciach wystarczą ACL-e na przełączniku L3. W bardziej krytycznych środowiskach między „światami” (np. VLAN użytkowników a VLAN serwerów) warto wstawić dedykowaną zaporę i tam trzymać szczegółową politykę bezpieczeństwa.

Asymetryczny routing i problemy z komunikacją

Przy większej liczbie routerów i przełączników warstwy 3 łatwo doprowadzić do zjawiska asymetrycznego routingu. Pakiet z VLAN 10 do VLAN 30 idzie jedną ścieżką, a odpowiedź wraca inną. W codziennej pracy bywa to niewidoczne, ale systemy bezpieczeństwa (firewalle z inspekcją stanu, IPS) mogą wtedy blokować połączenia.

Objawy:

- ping działa, ale aplikacja na TCP się nie łączy,

- połączenia „zawieszają się” w losowych momentach,

- logi na firewallu pokazują pakiety „out of state”.

Rozwiązanie polega na spójnym zaprojektowaniu tablic routingu i punktów, przez które przechodzi ruch między VLAN-ami. Często oznacza to wyraźne zdefiniowanie centralnego punktu routingu (core/distribution) i konsekwentne używanie tras statycznych lub protokołów dynamicznych (OSPF, EIGRP).

Projektowanie VLAN w praktyce – od małej firmy do średniej organizacji

Dobór liczby VLAN-ów i podsieci

Najczęstszy dylemat: ile VLAN-ów utworzyć i jak duże mają być podsieci IP. Zbyt mała liczba VLAN-ów prowadzi do wielkich domen rozgłoszeniowych i braku kontroli nad ruchem. Zbyt duża – do trudnego w utrzymaniu chaosu.

Praktyczne kryteria wydzielania VLAN-ów:

- funkcja – użytkownicy, serwery, urządzenia specjalne (IoT, drukarki, kamery),

- bezpieczeństwo – różne poziomy zaufania i dostępu,

- lokalizacja – różne piętra, budynki, oddziały, o ile ma to wpływ na zarządzanie lub przepływ danych,

- skalowalność – czy liczba hostów w VLAN-ie może bezpiecznie rosnąć bez nadmiernego ruchu broadcastowego.

Dobrym punktem startowym dla VLAN-u użytkowników jest podsieć /24 (maks. 254 hosty). Jeśli liczba urządzeń przekracza tę wartość, bezpieczniej jest dodać kolejny VLAN i rozłożyć ruch, niż zwiększać rozmiar podsieci.

Przykładowy projekt dla małej firmy

W organizacji liczącej kilkadziesiąt osób, z jednym lub dwoma piętrami biura, rozsądny minimalny zestaw VLAN-ów może wyglądać tak:

- VLAN 10 – Użytkownicy biurowi,

- VLAN 20 – Goście,

- VLAN 30 – Serwery i urządzenia NAS,

- VLAN 40 – Zarządzanie infrastrukturą,

- VLAN 50 – Urządzenia specjalne (drukarki, skanery, kilka kamer IP).

Przełączniki dostępu mają porty access głównie w VLAN 10 i 50. Access pointy Wi-Fi są podłączone trunkami i zapewniają SSID „Biuro” (mapowany na VLAN 10) oraz „Goście” (mapowany na VLAN 20). Na centralnym przełączniku L3 skonfigurowane są SVI dla każdego VLAN-u i proste ACL-e ograniczające ruch gości oraz użytkowników do serwerów.

W takim układzie rozbudowa jest stosunkowo prosta: nowy dział lub nowe typy urządzeń dostają po prostu kolejny VLAN i podsieć, bez ruszania istniejącej struktury.

Rozszerzenie projektu dla średniej organizacji

Gdy firma rośnie do kilkuset użytkowników, kilku pięter lub budynków i pojawia się serwerownia, prosty układ „jeden centralny przełącznik L3 + kilka access switchy” przestaje wystarczać. Trzeba zaplanować zarówno strukturę VLAN-ów, jak i ich rozprowadzenie po topologii sieci.

Przykładowy podział logiczny dla średniej organizacji:

- VLAN 10–19 – Użytkownicy biurowi, podzieleni na działy (finanse, HR, sprzedaż),

- VLAN 20–29 – Goście i sieci tymczasowe (np. szkolenia, wydarzenia),

- VLAN 30–39 – Serwery aplikacyjne, bazy danych, systemy backupu,

- VLAN 40–49 – Zarządzanie (switch management, iLO/iDRAC, kontrolery kamer, UPS),

- VLAN 50–59 – Urządzenia specjalne (drukarki, kamery, systemy BMS, VoIP),

- VLAN 100+ – Łącza infrastrukturalne (np. VLAN-y transportowe dla tuneli, replikacji, vMotion).

Poszczególne podsieci są zakończone na przełącznikach dystrybucyjnych lub core (SVI), a przełączniki dostępu działają tylko w warstwie 2. VLAN użytkowników z danego piętra może być lokalny dla tego piętra, co ogranicza ruch rozgłoszeniowy i ułatwia lokalne diagnozowanie problemów.

Rozmieszczenie VLAN-ów w topologii – lokalne vs. rozproszone

Kluczowa decyzja dotyczy tego, czy dany VLAN ma być lokalny dla jednego segmentu (np. piętra) czy rozciągnięty przez wiele przełączników w różnych miejscach budynku lub nawet między budynkami.

Można przyjąć prostą zasadę:

- VLAN-y użytkowników – zwykle lokalne dla piętra lub budynku; ogranicza to zakres awarii i ruch broadcast,

- VLAN-y serwerowe – zwykle ograniczone do serwerowni lub data center; tylko tam, gdzie faktycznie znajdują się serwery,

- VLAN-y zarządzające – dostępne we wszystkich lokalizacjach, ale tylko na portach do urządzeń infrastruktury,

- VLAN-y dla Wi-Fi – rozciągnięte tam, gdzie fizycznie rozmieszczone są access pointy obsługujące dane SSID.

Rozszerzanie pojedynczego VLAN-u przez całą organizację „bo tak wygodniej” zwykle mści się przy pierwszej poważniejszej awarii broadcastowej lub pętli w warstwie 2. Im szerszy VLAN, tym większy wpływ takiego zdarzenia.

Adresacja IP i rezerwacja przestrzeni

Logiczny plan VLAN-ów powinien iść w parze z planem adresacji IP. Chaotyczne przydzielanie podsieci szybko utrudnia diagnostykę i migracje.

Przykładowy schemat:

- 10.10.10.0/24 – VLAN 10 (Użytkownicy – biuro 1, piętro 1),

- 10.10.11.0/24 – VLAN 11 (Użytkownicy – biuro 1, piętro 2),

- 10.20.30.0/24 – VLAN 30 (Serwery aplikacyjne),

- 10.20.31.0/24 – VLAN 31 (Bazy danych),

- 10.30.40.0/24 – VLAN 40 (Zarządzanie),

- 10.40.50.0/24 – VLAN 50 (Kamery i IoT).

Elementy adresu (druga i trzecia okteta) odwzorowują lokalizację, typ VLAN-u lub poziom zaufania. Dzięki temu patrząc na pojedynczy adres IP, można od razu zidentyfikować, z jakiego „świata” pochodzi ruch.

Integracja z Wi-Fi i telefonią VoIP

Średnie organizacje często mają już bardziej rozbudowaną sieć bezprzewodową oraz telefonię IP. Oba te obszary silnie korzystają z VLAN-ów.

Typowy schemat:

- SSID „Biuro” – mapowany na VLAN użytkowników (np. VLAN 10 lub dedykowany VLAN Wi-Fi, np. 15),

- SSID „Goście” – wydzielony VLAN gościnny (np. 20), wyjście tylko do Internetu przez firewall,

- SSID „Serwis/IT” – VLAN zarządzający lub administracyjny, dostępny tylko dla zespołu IT,

- VLAN VoIP (np. 60) – dla telefonów IP, często z priorytetowaniem ruchu (QoS).

Access pointy są podłączone do przełączników trunkami, a kontroler Wi-Fi (fizyczny lub wirtualny) zwykle znajduje się w VLAN-ie serwerowym lub zarządzającym. Telefony IP mogą być podłączone do tych samych portów co komputery użytkowników (port switcha oznaczony jako access voice + data), gdzie przełącznik rozróżnia VLAN dla telefonu po LLDP-MED lub CDP.

Segmentacja systemów krytycznych i VLAN-y „wysokiego zaufania”

W miarę rozrastania się środowiska pojawiają się systemy o wyższych wymaganiach bezpieczeństwa: systemy finansowe, kadrowe, OT/SCADA, systemy kontroli dostępu. Trzymanie ich w jednym VLAN-ie z resztą serwerów lub urządzeń IoT jest ryzykowne.

Praktyczne podejście:

- osobny VLAN dla systemów krytycznych (np. VLAN 70 – system ERP, finanse),

- dostęp tylko z ograniczonej grupy VLAN-ów użytkowników (np. VLAN 12 – dział finansów),

- ruch do tego VLAN-u przechodzi przez dedykowany firewall lub co najmniej przez ścisłe ACL-e,

- brak dostępu do systemów krytycznych z VLAN-ów o niższym zaufaniu (goście, IoT, sieci testowe).

W niektórych organizacjach stosuje się dodatkowo VLAN „administracyjny” dla dostępu administracyjnego do serwerów i systemów, oddzielony od VLAN-ów, z których użytkownicy korzystają na co dzień. Administrator loguje się najpierw do sieci adminów (VPN lub osobny SSID/przewód), a dopiero stamtąd do systemów.

VLAN a bezpieczeństwo – co daje, a czego nie załatwia

Separacja logiczna zamiast fizycznej

VLAN zapewnia izolację logiczną, ale nadal wykorzystuje tę samą fizyczną infrastrukturę. Z punktu widzenia warstwy 2 i 3 host w jednym VLAN-ie nie powinien „widzieć” hostów z innego VLAN-u, dopóki nie zostanie skonfigurowany routing.

Korzyści są oczywiste:

- ograniczenie rozprzestrzeniania się błędów i ataków w obrębie jednego VLAN-u,

- upraszczanie polityk bezpieczeństwa – łatwiej zdefiniować reguły między kilkoma segmentami niż tysiącami pojedynczych hostów,

- możliwość stosowania różnych poziomów zabezpieczeń dla różnych „światów” (np. inne filtrowanie dla VLAN IoT niż dla VLAN biurowego).

Trzeba jednak mieć świadomość, że VLAN nie jest równoważny z fizyczną separacją sieci. Wrażliwe systemy o najwyższym poziomie ochrony (np. urządzenia bezpieczeństwa, systemy zgodności regulacyjnej) często i tak trafiają do odrębnej infrastruktury.

Ograniczanie ruchu rozgłoszeniowego i wektorów ataku

W dużych, płaskich sieciach ataki oparte na broadcastach lub podsłuchu ruchu (ARP spoofing, DHCP spoofing) mają znacznie większy zasięg. Podział na VLAN-y redukuje ten zakres do pojedynczych segmentów.

Dobrze zaprojektowany podział logiczny:

- zmniejsza powierzchnię ataku przy wykorzystaniu technik L2 (np. ataki ARP ograniczają się do jednego VLAN-u),

- ułatwia wdrożenie zabezpieczeń, takich jak DHCP snooping czy Dynamic ARP Inspection (konfiguracja per-VLAN),

- pozwala skuteczniej analizować anomalie – np. nagły wzrost broadcastu w jednym VLAN-ie zawęża obszar poszukiwań.

Jednocześnie VLAN nie blokuje ataków wewnątrz danego segmentu. Jeśli użytkownik w VLAN-ie biurowym zainfekuje stację, malware będzie miał swobodę poruszania się w tym VLAN-ie, dopóki nie zadziałają inne mechanizmy (EDR, firewall hostowy, NAC).

Typowe mity dotyczące bezpieczeństwa VLAN

W praktyce powtarzają się pewne uproszczenia, które mogą prowadzić do błędnych decyzji projektowych:

- „VLAN wystarczy jako strefa bezpieczeństwa” – VLAN daje separację, ale dopiero kontrola ruchu między VLAN-ami (ACL, firewall, segmentacja mikro) tworzy realne strefy bezpieczeństwa,

- „Jak dam osobny VLAN dla gości, to wystarczy” – bez firewalla/ACL i właściwej ścieżki routingu goście mogą mimo wszystko mieć dostęp do części zasobów,

- „Skoro system jest w osobnym VLAN-ie, to jest bezpieczny” – wektor ataku może przejść przez inny system w tym samym VLAN-ie lub przez błędnie skonfigurowany routing.

Podejście bezpieczniejsze: VLAN traktować jako pierwszy poziom separacji, a politykę dostępu budować na poziomie IP, aplikacji i użytkownika.

Ataki specyficzne dla VLAN i ich ograniczanie

Segmentacja VLAN nie jest odporna na wszystkie nadużycia. Istnieje kilka klas ataków wykorzystujących błędną konfigurację lub specyfikę 802.1Q, np.:

- VLAN hopping – próba „przeskoczenia” do innego VLAN-u poprzez wysłanie podwójnie tagowanych ramek lub wymuszenie przełączenia portu w tryb trunk,

- nadużycia VLAN natywnego – ruch nieotagowany ląduje w VLAN-ie, którego operator nie był świadomy,

- podszywanie się pod przełącznik – atakujący negocjuje trunk i uzyskuje dostęp do wielu VLAN-ów jednocześnie.

Podstawowe środki obrony:

- na portach do hostów wyłączyć negocjację trunków (DTP) i wymusić tryb access,

- zdefiniować niewykorzystywany VLAN natywny na trunkach i blokować na nim cały ruch,

- precyzyjnie wskazywać, które VLAN-y są dozwolone na danym trunku, zamiast „allow all”,

- stosować port security i ograniczać liczbę adresów MAC na portach użytkowników.

W większości środowisk biznesowych takie podstawowe twardnienie konfiguracji jest wystarczające, o ile jest realizowane konsekwentnie i dokumentowane.

Rola ACL i firewalli w egzekwowaniu polityk

Skuteczna segmentacja bezpieczeństwa wymaga jasnej odpowiedzi na pytanie: jakie VLAN-y mogą się do siebie odzywać i na jakich portach/protokołach. Najprostszy schemat to:

- całkowite odseparowanie VLAN-ów o niskim zaufaniu (goście, IoT) od VLAN-ów użytkowników i serwerów,

- ściśle ograniczony ruch z VLAN-ów użytkowników do wybranych VLAN-ów serwerowych (tylko niezbędne aplikacje),

- dedykowany VLAN zarządzania z dostępem do wszystkich urządzeń infrastruktury, ale tylko z określonych adresów/adminów.

Technicznie realizuje się to:

- poprzez ACL-e na SVI przełączników L3 – dobra opcja w mniejszych i średnich sieciach,

- poprzez centralny firewall, przez który przechodzi ruch między krytycznymi segmentami – uproszczenie zarządzania polityką i lepsza widoczność logów.

Typowy błąd to zezwolenie na „any-any” między VLAN-ami tuż po wdrożeniu, „na czas testów”, bez późniejszego doprecyzowania polityk. Po kilku miesiącach trudno już odróżnić ruch faktycznie potrzebny od przypadkowych połączeń.

VLAN w kontekście zgodności i audytów

Standardy i regulacje (np. wymagania dotyczące danych osobowych lub płatności) często oczekują wykazania, że systemy znajdują się w osobnych strefach logicznych i że dostęp między nimi jest kontrolowany. VLAN jest jednym z elementów, które pomagają to udokumentować.

Dla audytora istotne są:

- opisany i spójny schemat segmentacji – które VLAN-y odpowiadają za jakie strefy,

- konfiguracje ACL i firewalli pokazujące, że ruch między strefami jest ograniczony do niezbędnego minimum,

- procedury zarządzania zmianą – kto, kiedy i na jakiej podstawie dodaje nowe VLAN-y lub otwiera nowe połączenia między nimi.

Jeśli VLAN-y są tworzone ad hoc, nazwy są niespójne, a ACL-e nieudokumentowane, wykazanie zgodności z wymaganiami bezpieczeństwa staje się kłopotliwe. Spójna architektura VLAN i centralna dokumentacja znacząco upraszczają audyty.

Połączenie VLAN z innymi technikami segmentacji

W nowocześniejszych środowiskach VLAN jest tylko jednym z poziomów podziału sieci. Uzupełniają go:

- segregacja na poziomie hosta – firewalle osobiste, polityki systemowe, EDR,

- segmentacja oparta na tożsamości – NAC (802.1X), przypisywanie VLAN na podstawie użytkownika lub typu urządzenia,

- segmentacja wirtualna w warstwie overlay (VXLAN, Geneve) w środowiskach data center,

- utrudnione jest szerokie skanowanie i rozprzestrzenianie się malware po całej sieci,

- goście Wi‑Fi nie mają fizycznego dostępu do serwerów i stacji roboczych pracowników,

- urządzenia IoT czy starszy sprzęt są odseparowane od krytycznych systemów.

- VLAN użytkowników – stacje robocze, laptopy, często rozdzielone według działów,

- VLAN serwerów – maszyny oferujące usługi (plikowe, aplikacyjne, bazodanowe),

- VLAN zarządzania – interfejsy administratorów do urządzeń sieciowych, UPS-ów, kamer,

- VLAN VoIP – telefony IP, z możliwością zastosowania QoS dla jakości rozmów,

- VLAN gościnny – wydzielony dostęp do Internetu dla gości, bez dojścia do zasobów wewnętrznych,

- VLAN IoT/urządzeń specjalnych – drukarki, skanery, systemy produkcyjne, terminale.

Najczęściej zadawane pytania (FAQ)

Co to jest VLAN i do czego służy w firmowej sieci?

VLAN (Virtual Local Area Network) to logiczny podział jednej fizycznej sieci na kilka odseparowanych segmentów. Każdy VLAN działa jak osobna sieć przełączana warstwy 2, choć wszystkie urządzenia fizycznie mogą być wpięte do tych samych przełączników.

VLAN służy przede wszystkim do ograniczania ruchu rozgłoszeniowego, zwiększenia bezpieczeństwa (izolacja działów, gości, IoT) oraz uporządkowania infrastruktury. Dzięki niemu można mieć osobne sieci np. dla użytkowników, serwerów, telefonów VoIP czy gości, bez stawiania dodatkowych przełączników w szafie.

Kiedy warto wdrożyć VLAN w małej lub średniej firmie?

VLAN ma sens, gdy sieć przestaje być „kilka komputerów i jedna drukarka”. Jeśli w jednym segmencie IP pracuje kilkadziesiąt lub kilkaset urządzeń, pojawia się nadmiar broadcastów, rośnie „szum” w ruchu i trudniej diagnozować problemy. To typowy moment, żeby myśleć o segmentacji.

Drugi sygnał to wymagania bezpieczeństwa i organizacji pracy: osobny dostęp dla gości Wi‑Fi, wydzielenie serwerów, izolacja urządzeń IoT, rozdzielenie krytycznych systemów produkcyjnych od zwykłych stacji roboczych. Jeśli każda przeprowadzka w biurze kończy się chaosem z kablami i adresacją, VLAN zwykle rozwiązuje sporą część problemów.

Jak VLAN wpływa na wydajność i stabilność sieci?

VLAN dzieli jedną dużą domenę rozgłoszeniową na kilka mniejszych. W praktyce broadcasty (ARP, DHCP Discover i inne rozgłoszenia) nie są już wysyłane do wszystkich urządzeń w firmie, tylko do hostów w danym VLAN-ie. Karty sieciowe obsługują mniej „śmieciowego” ruchu, co zmniejsza obciążenie i opóźnienia.

Efektem jest mniej losowych przywieszek aplikacji, mniejsze ryzyko opóźnień w VoIP, mniej „magicznych” zrywów VPN/RDP. Dodatkowo administrator, analizując ruch tylko w jednym VLAN-ie, szybciej znajduje źródło problemu, bo nie ogląda całej firmy w jednym zrzucie pakietów.

W jaki sposób VLAN poprawia bezpieczeństwo sieci?

VLAN wprowadza izolację na poziomie warstwy 2 – host w jednym VLAN-ie nie może bezpośrednio wysłać ramki do hosta w innym VLAN-ie. Komunikacja między VLAN-ami przechodzi przez warstwę 3 (router, L3 switch), gdzie można zastosować reguły zapory, listy ACL i szczegółowe polityki dostępu.

Dzięki temu:

VLAN nie zastępuje firewalli ani dobrych praktyk, ale stanowi pierwszą barierę ograniczającą zasięg ataku.

Jakie typy VLAN warto wydzielić w typowej organizacji?

Najczęściej stosuje się kilka powtarzalnych kategorii VLAN-ów. W większości firm sprawdzają się:

Konkretny podział zależy od struktury firmy i tego, które systemy są krytyczne, a które można pogrupować razem.

Czy VLAN wystarczy, żeby zabezpieczyć sieć przed atakami?

Sam VLAN nie jest pełnym rozwiązaniem bezpieczeństwa. Izoluje domeny broadcastowe i ogranicza możliwość swobodnego „chodzenia” po sieci, ale nie sprawdza, kto do czego się loguje ani czy ruch jest złośliwy. Jeśli między VLAN-ami ruch jest dozwolony bez filtracji, atakujący i tak może próbować ataku na wyższych warstwach.

Bezpieczna architektura opiera się na kilku warstwach: VLAN-ach (segmentacja warstwy 2), routingu z kontrolą dostępu (ACL, firewall), poprawnej konfiguracji serwerów i stacji roboczych oraz monitoringu. VLAN to fundament, na którym dopiero buduje się szczegółowe zasady bezpieczeństwa.

Czy wdrożenie VLAN jest skomplikowane w istniejącej sieci?

Stopień trudności zależy od aktualnej infrastruktury. Jeśli przełączniki obsługują 802.1Q, a adresacja IP nie jest skrajnie chaotyczna, zwykle wystarczy zaplanować podział na kilka logicznych segmentów, przypisać im podsieci IP, skonfigurować VLAN-y na przełącznikach i routing między nimi.

Najwięcej pracy jest przy porządkowaniu istniejącej adresacji i mapowaniu gniazdek/urządzeń do nowych VLAN-ów. W dobrze zaplanowanej sieci późniejsze zmiany (nowy dział, nowa lokalizacja, VLAN dla projektu) są już relatywnie proste – sprowadzają się do konfiguracji na przełącznikach, a nie do fizycznego przepinania połowy biura.